Stories

-

![نبض الملاعب]()

نبض الملاعب

RT STORIES

إشارات البليهي تشعل مشاجرة بين لاعبي الشباب السعودي وزاخو العراقي

![إشارات البليهي تشعل مشاجرة بين لاعبي الشباب السعودي وزاخو العراقي]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

ترتيب الدوري الإنجليزي بعد فوز مانشستر سيتي على أرسنال

![ترتيب الدوري الإنجليزي بعد فوز مانشستر سيتي على أرسنال]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

بايرن ميونخ يجتاز شتوتغارت برباعية ويتوج بطلا للدوري الألماني

![بايرن ميونخ يجتاز شتوتغارت برباعية ويتوج بطلا للدوري الألماني]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

ليفربول يحقق فوزا دراميا وصلاح يهز الشباك في رقصته الأخيرة بـ"ديربي الميرسيسايد"

![ليفربول يحقق فوزا دراميا وصلاح يهز الشباك في رقصته الأخيرة بـ"ديربي الميرسيسايد"]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

جونز يحتفل بطريقة مثيرة بهدف صلاح في شباك إيفرتون

![جونز يحتفل بطريقة مثيرة بهدف صلاح في شباك إيفرتون]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

"رحيل محمد صلاح سيحدث تغييرا".. سلوت يوضح أسباب انتكاسة ليفربول هذا الموسم

!["رحيل محمد صلاح سيحدث تغييرا".. سلوت يوضح أسباب انتكاسة ليفربول هذا الموسم]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

تصرف "غير أخلاقي" لقائد فريق جوهور دار التعظيم الماليزي تجاه مسعف سعودي

![تصرف "غير أخلاقي" لقائد فريق جوهور دار التعظيم الماليزي تجاه مسعف سعودي]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

كاميرا الحكم في نهائي كأس ملك إسبانيا توثق مشهدا نادرا

![كاميرا الحكم في نهائي كأس ملك إسبانيا توثق مشهدا نادرا]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

غوارديولا: جزء مني سيرحل عن مانشستر سيتي

![غوارديولا: جزء مني سيرحل عن مانشستر سيتي]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

مبابي يختار "أسطورة" لقيادة ريال مدريد

![مبابي يختار "أسطورة" لقيادة ريال مدريد]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

الزمالك يشكو المذيعة ياسمين عز للمجلس الأعلى للإعلام المصري (فيديو)

![الزمالك يشكو المذيعة ياسمين عز للمجلس الأعلى للإعلام المصري (فيديو)]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

وسط ترقب من ريال مدريد وبرشلونة.. تحديد ثنائي مشارك في كأس السوبر الإسباني 2027

![وسط ترقب من ريال مدريد وبرشلونة.. تحديد ثنائي مشارك في كأس السوبر الإسباني 2027]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

ميسي يبدع ويقود إنتر ميامي لتخطي كولورادو رابيدز في الدوري الأمريكي (فيديو)

![ميسي يبدع ويقود إنتر ميامي لتخطي كولورادو رابيدز في الدوري الأمريكي (فيديو)]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

بكلمات معبرة.. رونالدو يحتفل بعيد ميلاد ابنته (صورة)

![بكلمات معبرة.. رونالدو يحتفل بعيد ميلاد ابنته (صورة)]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

ريال سوسييداد يقهر أتلتيكو مدريد ويتوج بكأس ملك إسبانيا

![ريال سوسييداد يقهر أتلتيكو مدريد ويتوج بكأس ملك إسبانيا]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_More![نبض الملاعب]() نبض الملاعب

نبض الملاعب

-

![العملية العسكرية الروسية في أوكرانيا]()

العملية العسكرية الروسية في أوكرانيا

RT STORIES

القوات الأوكرانية تفجّر مدرسة في فلاديميروفكا بعد أن رفضت مديرتها السماح لها بالتمركز فيها

![القوات الأوكرانية تفجّر مدرسة في فلاديميروفكا بعد أن رفضت مديرتها السماح لها بالتمركز فيها]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

مقاطعة خاركوف.. منظومة "غراد" الروسية تستهدف مواقع تمركز القوات الأوكرانية

#اسأل_أكثر #Question_MoreRT STORIES

مشاهد لمقاتلة "سو-35 إس" الروسية في منطقة العملية العسكرية الخاصة

#اسأل_أكثر #Question_MoreRT STORIES

القوات الروسية تواصل ضرب منشآت الطاقة المرتبطة بالجيش الأوكراني

![القوات الروسية تواصل ضرب منشآت الطاقة المرتبطة بالجيش الأوكراني]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

صحيفة: أوروبا لم تتحرر من روسيا نوويا

![صحيفة: أوروبا لم تتحرر من روسيا نوويا]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

تمويل مزدوج وسيطرة مطلقة.. وزير الدفاع الأوكراني يخطط لخصخصة الدفاع الجوي وملء جيوبه

![تمويل مزدوج وسيطرة مطلقة.. وزير الدفاع الأوكراني يخطط لخصخصة الدفاع الجوي وملء جيوبه]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

زاخاروفا: الغرب لم يتخل عن فكرة الاستيلاء على "التربة السوداء" الأوكرانية والنفط الروسي

![زاخاروفا: الغرب لم يتخل عن فكرة الاستيلاء على "التربة السوداء" الأوكرانية والنفط الروسي]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

مصدر: الأمن الروسي يحدد موقعا في مولدوفا يتم فيه اختبار المسيرات الجوية للقوات الأوكرانية

![مصدر: الأمن الروسي يحدد موقعا في مولدوفا يتم فيه اختبار المسيرات الجوية للقوات الأوكرانية]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

مسؤول أمريكي يدعو الحلفاء الأوروبيين إلى تحمل مسؤولية دعم أوكرانيا

![مسؤول أمريكي يدعو الحلفاء الأوروبيين إلى تحمل مسؤولية دعم أوكرانيا]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

الدفاع الروسية: استهداف منشآت للطاقة والنقل في أوكرانيا وتدمير 568 مسيرة خلال يوم

![الدفاع الروسية: استهداف منشآت للطاقة والنقل في أوكرانيا وتدمير 568 مسيرة خلال يوم]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

نهر دنيبر.. مشاهد لمواجهة الزوارق الروسية لطائرات أوكرانية مسيرة

#اسأل_أكثر #Question_MoreRT STORIES

مقاطعة زابوروجيه.. قاذفات الصواريخ "غفوزديكا" تستهدف مواقع القوات الأوكرانية

#اسأل_أكثر #Question_More![العملية العسكرية الروسية في أوكرانيا]() العملية العسكرية الروسية في أوكرانيا

العملية العسكرية الروسية في أوكرانيا

-

![هدنة بين حزب الله وإسرائيل]()

هدنة بين حزب الله وإسرائيل

RT STORIES

الجيش الإسرائيلي ينشر خريطة لنطاق خط الدفاع الأمامي حيث تعمل قواته في جنوب لبنان

![الجيش الإسرائيلي ينشر خريطة لنطاق خط الدفاع الأمامي حيث تعمل قواته في جنوب لبنان]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

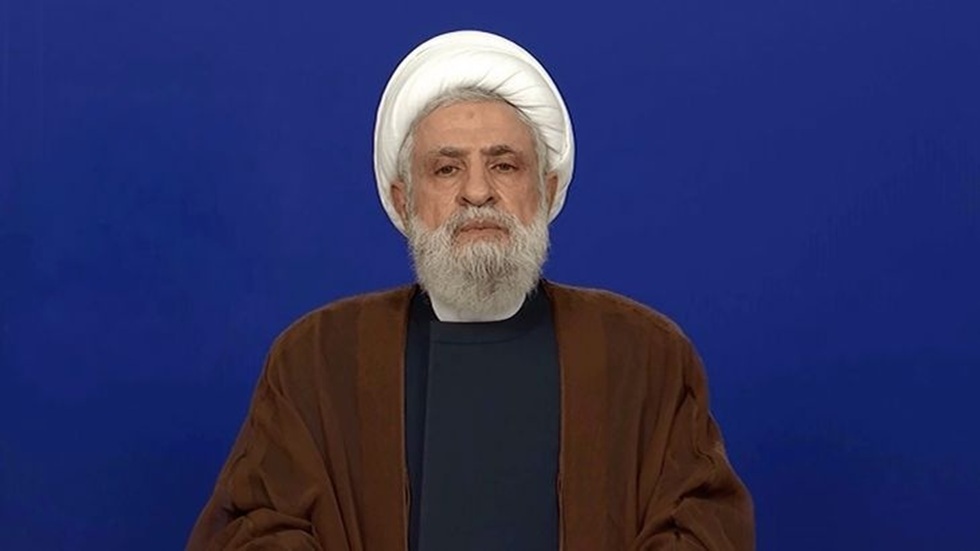

قيادي في حزب الله لـRT: لا نريد معركة مع الداخل اللبناني ولن نسمح لإسرائيل بالعودة الى ما قبل 2 مارس

#اسأل_أكثر #Question_MoreRT STORIES

الجيش الإسرائيلي: حزب الله هو الذي استهدف عناصر اليونيفيل خلال الهدنة

![الجيش الإسرائيلي: حزب الله هو الذي استهدف عناصر اليونيفيل خلال الهدنة]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

الجيش الإسرائيلي يكشف عن مجريات الساعات الـ24 قبل وقف النار في لبنان

![الجيش الإسرائيلي يكشف عن مجريات الساعات الـ24 قبل وقف النار في لبنان]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

لحظة بلحظة.. اليوم الـ3 على وقف النار بلبنان: "خط إسرائيلي أصفر" يقضم الجنوب وجهود التفاوض تتكثف

![لحظة بلحظة.. اليوم الـ3 على وقف النار بلبنان: "خط إسرائيلي أصفر" يقضم الجنوب وجهود التفاوض تتكثف]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

مقتل جندي إسرائيلي بانفجار عبوة ناسفة جنوب لبنان

![مقتل جندي إسرائيلي بانفجار عبوة ناسفة جنوب لبنان]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

حزب الله ينفي علاقته بمقتل جندي فرنسي تابع لليونيفيل في جنوب لبنان

![حزب الله ينفي علاقته بمقتل جندي فرنسي تابع لليونيفيل في جنوب لبنان]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

الجيش الإسرائيلي يعلن استهداف "خلية" لحزب الله

![الجيش الإسرائيلي يعلن استهداف "خلية" لحزب الله]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

جعجع: لبنان بالفصل الأخير من طغيان أربعة عقود ولولا حزب الله وسلاحه لما كان هناك احتلال إسرائيلي

![جعجع: لبنان بالفصل الأخير من طغيان أربعة عقود ولولا حزب الله وسلاحه لما كان هناك احتلال إسرائيلي]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

الأمين العام لـ "حزب الله": يدنا على الزناد وسنرد على الخروقات

![الأمين العام لـ "حزب الله": يدنا على الزناد وسنرد على الخروقات]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

قائد الجيش اللبناني: المواطنون يتطلعون إلى الجيش في هذه المرحلة الصعبة من تاريخ وطننا

![قائد الجيش اللبناني: المواطنون يتطلعون إلى الجيش في هذه المرحلة الصعبة من تاريخ وطننا]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

حزب الله يدعو سكان جنوب لبنان والضاحية لعدم ترك أماكن نزوحهم

![حزب الله يدعو سكان جنوب لبنان والضاحية لعدم ترك أماكن نزوحهم]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_More![هدنة بين حزب الله وإسرائيل]() هدنة بين حزب الله وإسرائيل

هدنة بين حزب الله وإسرائيل

-

![هدنة وحصار المضيق]()

هدنة وحصار المضيق

RT STORIES

مسؤولون باكستانيون: الترتيبات جارية لعقد مفاوضات بين واشنطن وطهران

![مسؤولون باكستانيون: الترتيبات جارية لعقد مفاوضات بين واشنطن وطهران]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

دبلوماسيون: مفاوضات معقدة بين واشنطن وطهران

![دبلوماسيون: مفاوضات معقدة بين واشنطن وطهران]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

ترامب: مفاوضون يصلون إلى إسلام آباد.. لا مزيد من اللطف وسندمر محطات الكهرباء والجسور في إيران

![ترامب: مفاوضون يصلون إلى إسلام آباد.. لا مزيد من اللطف وسندمر محطات الكهرباء والجسور في إيران]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

ولايتي: لقد انتهى عصر فرض الأمن من وراء المحيطات

![ولايتي: لقد انتهى عصر فرض الأمن من وراء المحيطات]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

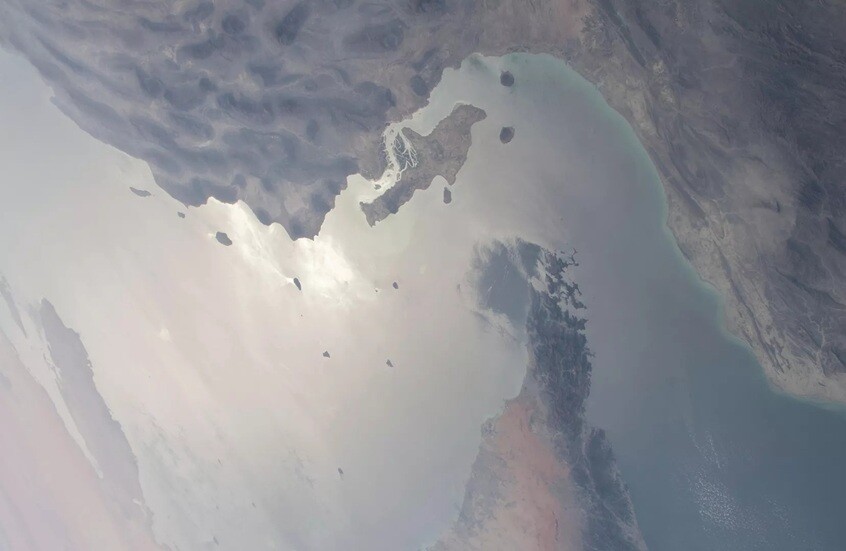

وكالة "تسنيم": إجبار ناقلتي نفط في مضيق هرمز على العودة

![وكالة "تسنيم": إجبار ناقلتي نفط في مضيق هرمز على العودة]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

قائد القوة الجوفضائية للحرس الثوري الإيراني: العدو على عكسنا لم يتمكن من إعادة بناء ذخائره في الهدنة

![قائد القوة الجوفضائية للحرس الثوري الإيراني: العدو على عكسنا لم يتمكن من إعادة بناء ذخائره في الهدنة]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

مسعود بزشكيان: من هو ترامب ليجرد إيران من حقوقها القانونية؟

![مسعود بزشكيان: من هو ترامب ليجرد إيران من حقوقها القانونية؟]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

ترامب يجري اتصالا مباشرا مع قائد الجيش الباكستاني حول هرمز

![ترامب يجري اتصالا مباشرا مع قائد الجيش الباكستاني حول هرمز]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

لحظة بلحظة.. الهدنة تترنح: واشنطن تنتظر "انفراجة" وإيران تتمسك بشروطها وإسرائيل تستعد لانهيار مفاجئ

![لحظة بلحظة.. الهدنة تترنح: واشنطن تنتظر "انفراجة" وإيران تتمسك بشروطها وإسرائيل تستعد لانهيار مفاجئ]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

"تم تحديث بنك الأهداف".. واشنطن وتل أبيب تتأهبان لانهيار مفاجئ لوقف النار مع إيران

!["تم تحديث بنك الأهداف".. واشنطن وتل أبيب تتأهبان لانهيار مفاجئ لوقف النار مع إيران]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

إعلام: ترامب عارض احتلال خرج وصرخ بوجه مساعديه وطالبه مستشاروه بتقليل المقابلات الصحفية

![إعلام: ترامب عارض احتلال خرج وصرخ بوجه مساعديه وطالبه مستشاروه بتقليل المقابلات الصحفية]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

ترامب ينشر أغنية فرانك سيناترا "فعلتها على طريقتي" في ظل ترقب لتصريحاته حول إيران

![ترامب ينشر أغنية فرانك سيناترا "فعلتها على طريقتي" في ظل ترقب لتصريحاته حول إيران]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

WSJ: البيت الأبيض يتوقع "انفراجة" في مفاوضات إيران

![WSJ: البيت الأبيض يتوقع "انفراجة" في مفاوضات إيران]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_More![هدنة وحصار المضيق]() هدنة وحصار المضيق

هدنة وحصار المضيق

-

نيويورك.. تظاهرات حاشدة إحياء لذكرى يوم الأسير الفلسطيني

RT STORIES

نيويورك.. تظاهرات حاشدة إحياء لذكرى يوم الأسير الفلسطيني

#اسأل_أكثر #Question_More -

قطاع غزة.. فعاليات رمزية على شاطئ البحر تعبيرا عن معاناة الأطفال

RT STORIES

قطاع غزة.. فعاليات رمزية على شاطئ البحر تعبيرا عن معاناة الأطفال

#اسأل_أكثر #Question_More -

اليابان.. افتتاح مسار تاتياما كوروبي في جبال الألب اليابانية في موسم 2026

RT STORIES

اليابان.. افتتاح مسار تاتياما كوروبي في جبال الألب اليابانية في موسم 2026

#اسأل_أكثر #Question_More -

إسكتلندا.. فعالية في إدنبرة لإحياء ذكرى الطفلة هند رجب

RT STORIES

إسكتلندا.. فعالية في إدنبرة لإحياء ذكرى الطفلة هند رجب

#اسأل_أكثر #Question_More

خبير يوضح كيف يتم التجسس عبر الهاتف

يشير أليكسي رايفسكي خبير الأمن السيبراني إلى أنه يصعب اكتشاف برامج التجسس في الهاتف لأنها عادة تكون مخفية على شكل تطبيق. ويوضح كيف يتجسس المجرمون على الناس عبر هواتفهم.

خبير يوضح كيفية التجسس على مالك هاتف ذكي من خلال كاميرا الأخير

ويقول: "غالبا ما تخفى برامج التجسس على شكل نوع من الألعاب أو التطبيقات المالية أو تطبيقات سوق الأوراق المالية أو غيرها من التطبيقات. لذلك، على الشخص أن يكون حذرا عند تثبيت التطبيقات. أولا، يجب تثبيت تطبيقات من مصادر موثوقة فقط. ثانيا، يجب على الشخص الانتباه إلى الامتيازات التي يطلبها التطبيق، لأنه يطلبها مرة واحدة فقط أثناء التثبيت. وقد تكون هناك ثغرة مخفية، يمكن للتطبيق من خلالها أن يتجسس على الشخص".

ووفقا له، من الصعب للغاية تحديد ما إذا كان هذا التطبيق أو ذلك يتجسس أم لا، لأنه عمليا لا توجد أساليب تساعد على ذلك.

ويقول: "يجب على الشخص الحفاظ على مستوى معين من النظافة الرقمية واستخدام الحد الأدنى من التطبيقات. لذلك من الأفضل إزالة كافة التطبيقات غير المستخدمة. فمثلا ثبت الشخص تطبيقا ما واطلع عليه ولم يكن بحاجة له أو لم يعجبه فعليه حذفه فورا ولا داعي للاحتفاظ به. وعموما يجب الانتباه بعناية شديدة إلى الامتيازات والحقوق التي يطلبها التطبيق على الهاتف لأنها العامل الرئيسي".

وتجدر الإشارة إلى أن آخر مخطط للمحتالين للحصول على البيانات الشخصية هو إرسال دعوات إلى الأشخاص، مثل دعوة لحضور حفل زفاف أو مأدبة أو ما شابه ذلك، حيث عند فتح ملف الدعوة يحصل المحتال على جميع المعلومات السرية عن الشخص.

المصدر: aif.ru

إقرأ المزيد

تحذير عاجل.. تطبيقات شهيرة تراقبك وتهدد خصوصيتك!

اكتشف تحقيق جديد أن تطبيقات الهواتف الذكية الشهيرة، مثل "فيسبوك" و"إنستغرام"، تطلب أذونات وصول "صادمة" إلى بيانات المستخدمين الشخصية، ما يثير مخاوف جدية بشأن الخصوصية.

طرق يجهلها الكثيرون لحماية الهواتف من التجسس!

كشف الخبير التقني ورئيس قسم تطوير التطبيقات في Gem Space، فاهي زاكاريان عن بعض الخطوات البسيطة التي يمكن اتبعاها لحماية الهواتف الذكية من خطر التجسس على بياناتها.

كيف توقف تنصت وتجسس هاتفك عليك الآن؟!

تقوم معظم تطبيقات الهواتف الذكية بجمع بياناتك بشكل مستمر، ليتم بيعها بعد ذلك إلى شركات الإعلان، ما يفسّر ظهور منتجات ذكرتها بشكل عابر على مواقع التواصل الاجتماعي.

طريقة بسيطة لإيقاف تجسس هاتفك الذكي على محادثاتك!

تتمتع العديد من التطبيقات على هاتفك بالقدرة على الاستماع إلى محادثاتك الخاصة في الخلفية ثم تقديم إعلانات مستهدفة لك، ولحسن الحظ، هناك طرق لمنع ذلك.

تعرف على كيفية اكتشاف برامج التجسس في هاتفك المحمول

رغم أن الكشف عن المتسللين ونشاطهم على الهاتف الجوال أمر ليس سهلا، خاصة أن من يخترق الهاتف من مصلحته أن يبقى مختبئا ليواصل تجسسه، إلا أنه توجد طرق للكشف عنهم وتجنبهم.

التعليقات